AWS サービスへのアクセス管理: IAM 入門

ICTを知りたい

先生、『AWSIAM』って、何ですか?

ICT研究家

『AWSIAM』は、『アマゾンウェブサービス アイデンティティ アンド アクセスマネージメント』の略で、AWSのサービスを使う人の権限を管理するサービスだよ。例えば、ある人にはデータを見ることだけを許可して、別の人にはデータの編集も許可する、といった設定ができるんだ。

ICTを知りたい

なるほど。でも、どうしてそんな権限管理が必要なのですか?

ICT研究家

重要なデータへのアクセスを制限することで、不正アクセスやミスによるデータの消失を防ぐことができるんだよ。セキュリティ対策としてとても重要なんだ。

AWSIAMとは。

「情報通信技術に関連する言葉、『AWSのアクセス管理』(アマゾンウェブサービスの略称であるAWSのサービスを使う人の本人確認と、使えるサービスや情報の内容を決める部分を管理するサービスのことです。本人確認とは、サービスを使う人が確かに本人かどうかを確かめることで、使えるサービスや情報の内容を決めることとは、その人に、どのサービスをどこまで使えるかを決めることです。)について」

AWSにおける認証と認可

– AWSにおける認証と認可Amazon Web Services (AWS) のクラウド環境は、多種多様なサービスを提供しており、利用者は自身のニーズに合わせて自由に選択することができます。しかし、利便性の高い反面、セキュリティ対策を適切に行わなければ、不正アクセスや情報漏洩といったリスクに晒される可能性があります。AWS環境において、「誰がアクセスできるのか」「何ができるのか」を厳密に管理することは、セキュリティ対策の基礎と言えるでしょう。AWSでは、このようなアクセス管理を実現するために、IAM(Identity and Access Management)と呼ばれるサービスを提供しています。IAMを利用することで、AWSリソースへのアクセスを制御するための「認証」と「認可」という二つの機能を実現することができます。「認証」は、アクセスを要求してきたのが「誰なのか」を確認するプロセスです。AWSアカウントのユーザー名とパスワードによるログインなどが、この認証に該当します。認証が成功すると、システムはアクセスを要求してきたユーザーが「誰」であるかを認識し、次のステップである「認可」へと進みます。「認可」は、認証されたユーザーに対して「何ができるのか」を決定するプロセスです。具体的には、ユーザーに対して特定のAWSリソースへのアクセス許可を設定したり、実行可能な操作を制限したりします。これにより、たとえ不正アクセスが発生した場合でも、被害を最小限に抑えることが可能となります。AWS環境のセキュリティを確保するためには、IAMを利用した適切なアクセス管理が不可欠です。ユーザーやグループごとに必要な権限を付与し、不要なアクセスを制限することで、より安全なクラウド環境を構築することができます。

| 機能 | 説明 |

|---|---|

| 認証 | アクセスを要求してきたのが「誰なのか」を確認するプロセス。AWSアカウントのユーザー名とパスワードによるログインなどが該当。 |

| 認可 | 認証されたユーザーに対して「何ができるのか」を決定するプロセス。ユーザーに特定のAWSリソースへのアクセス許可を設定したり、実行可能な操作を制限したりする。 |

IAMとは何か

– IAMとは何かIAMは、インターネットサービスにおいて、利用者の本人確認とアクセス権限の管理を行うための重要な仕組みです。まず「認証」とは、アクセスしようとする利用者が、本当に本人であるかどうかを確認する手続きのことです。例えば、ウェブサイトにログインする際にユーザー名とパスワードを入力しますが、これはシステムに対して自分が正しい利用者であることを証明するために行っています。システムは、入力された情報が事前に登録された情報と一致するかを確認し、本人確認を行います。一方「認可」は、本人確認が取れた利用者に対して、アクセス可能な情報や機能を制限する仕組みです。 これは、機密性の高い情報へのアクセスを特定の担当者に限定したり、システムの重要な機能を限られた利用者のみが操作できるようにするために用いられます。例えば、企業内の情報システムであれば、一般社員は顧客情報の一部のみ閲覧可能、管理者はすべての顧客情報とシステム設定の変更が可能、といったようにアクセス権限が設定されます。IAMは、これらの認証と認可の機能を組み合わせることで、インターネットサービスの安全性を高め、情報の適切な管理を実現します。 利用者やアクセス権限を一元管理することで、セキュリティリスクを低減し、業務効率の向上にも繋がるため、多くの企業にとって必要不可欠な仕組みとなっています。

| 機能 | 説明 | 例 |

|---|---|---|

| 認証 | アクセスしようとする利用者が本人かどうかを確認する。 | ウェブサイトへのログイン時にユーザー名とパスワードを入力する。 |

| 認可 | 本人確認が取れた利用者に対して、アクセス可能な情報や機能を制限する。 | 企業内の情報システムにおいて、一般社員は顧客情報の一部のみ閲覧可能、管理者はすべての顧客情報とシステム設定の変更が可能。 |

IAMの重要性

– IAMの重要性クラウドサービスの利用が広がる今日、情報資産の安全を守るために適切なアクセス管理がこれまで以上に重要となっています。アクセス管理を適切に行わなければ、情報漏洩や不正アクセスといったセキュリティリスクに晒され、企業活動に大きな損害をもたらす可能性があります。IAM(アイデンティティアクセス管理)は、ユーザーがどのような情報システムやサービスに、どのような権限でアクセスできるかを管理するための仕組みです。AWSなどのクラウドサービスにおいても、IAMはセキュリティの根幹を支える重要な要素となっています。AWS環境では、IAMを利用することで、ユーザーやアプリケーションにAWSリソースへのアクセス権限をきめ細かく設定できます。例えば、あるユーザーにはデータベースの参照のみを許可し、別のユーザーにはデータの更新や削除を含むすべての権限を付与するといった設定が可能です。このように、ユーザーの役割や責任に基づいた適切なアクセス権限を設定することで、不要なアクセスを制限し、セキュリティリスクを大幅に低減できます。IAMを活用しない場合、誰でも重要なデータにアクセスできてしまう可能性があり、情報漏洩のリスクが高まります。また、システム設定を誤って変更されてしまう可能性もあり、システム全体の安定稼働に悪影響を及ぼす可能性もあります。このような事態を防ぎ、安全なクラウド環境を実現するためにも、IAMの導入と適切な運用が不可欠です。

| IAMの重要性 |

|---|

| クラウドサービスの利用拡大に伴い、情報資産保護のための適切なアクセス管理が重要 |

| アクセス管理の失敗は、情報漏洩や不正アクセスなどのセキュリティリスクに繋がり、企業活動に大きな損害を与える可能性 |

| IAM(アイデンティティアクセス管理):ユーザーの情報システムやサービスへのアクセス権限を管理する仕組み |

| AWSなどのクラウドサービスにおいて、IAMはセキュリティの基礎となる重要な要素 |

IAMのメリット:

|

IAMを使わない場合:

|

| 安全なクラウド環境実現のため、IAMの導入と適切な運用が必須 |

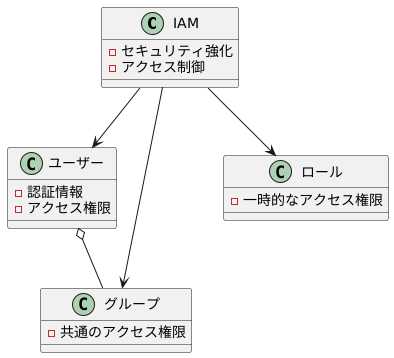

IAMの機能

– IAMの機能

IAM(アイデンティティおよびアクセス管理)は、クラウド環境におけるセキュリティの要となる機能です。

ユーザー、グループ、ロールという三つの要素を巧みに組み合わせることで、資源へのアクセスを厳密に制御し、セキュリティを強化します。

まず、ユーザーは、システムやアプリケーションにアクセスする際に必要な認証情報(ユーザー名やパスワードなど)を個別に持つアカウントです。

各ユーザーには、アクセスできる資源と、その資源に対して許可される操作(読み取り、書き込み、削除など)を細かく設定できます。

次に、グループは、複数のユーザーをまとめて管理するための単位です。

例えば、開発チームや営業チームといったように、組織や役割に基づいてユーザーをグループ化し、各グループに共通のアクセス権限を付与できます。

これにより、ユーザーごとに個別にアクセス権限を設定する手間を省き、効率的に管理できます。

最後に、ロールは、アプリケーションやサービスに対して、一時的にアクセス権限を付与する際に使用されます。

例えば、アプリケーションがデータベースにアクセスする必要がある場合、そのアプリケーションに対して、データベースへのアクセス権限を持つロールを割り当てます。

このように、IAMは、ユーザー、グループ、ロールという三つの要素を柔軟に組み合わせることで、きめ細やかなアクセス制御を実現し、クラウド環境におけるセキュリティを向上させることができます。

IAMの活用

– IAMの活用

IAM(アイデンティティおよびアクセス管理)は、クラウドサービスの利用において、ユーザーがどのリソースにアクセスできるかを制御するための重要な仕組みです。これを効果的に活用することで、企業はAWS環境におけるセキュリティを強化し、法令遵守の要求にも対応できます。

IAMの中核をなすのが、アクセス権限の設定です。ユーザーやグループ、アプリケーションに対して、リソースへのアクセス許可をきめ細かく設定できます。必要な権限のみを付与することで、仮に一つのアカウントが不正利用された場合でも、被害を最小限に抑えることができます。このアクセス管理によって、情報漏えいや不正アクセスといったリスクを大幅に低減し、より安全なクラウド環境を実現できます。

さらに、IAMは誰がいつどのリソースにアクセスしたかを記録する監査機能も備えています。この機能は、セキュリティ上の問題が発生した場合に、迅速な対応と原因究明を可能にします。例えば、不正アクセスがあった場合、誰がアクセスしたか、いつアクセスしたか、何にアクセスしたかを記録から確認することで、迅速に原因を特定し、再発防止策を講じることができます。このように、IAMは事後対応だけでなく、事前のリスク軽減と事後の迅速な対応の両面から、企業のセキュリティ体制を強化します。

| IAMの機能 | メリット | 説明 |

|---|---|---|

| アクセス権限の設定 | セキュリティ強化、法令遵守 | ユーザー、グループ、アプリケーションごとにリソースへのアクセス許可を設定し、必要最低限の権限付与で被害を最小限に抑える |

| 監査機能 | 問題発生時の迅速な対応と原因究明 | 誰が、いつ、どのリソースにアクセスしたかを記録し、不正アクセスなどの原因特定と再発防止策を迅速化 |