執拗なサイバー攻撃:APT攻撃とは?

ICTを知りたい

先生、『APT攻撃』ってよく聞くんですけど、普通のサイバー攻撃とどう違うんですか?

ICT研究家

いい質問だね!『APT攻撃』は、特定の組織や人を狙って、時間をかけて計画的に行われる攻撃なんだ。普通のサイバー攻撃と比べて、攻撃対象が明確で、より執拗に攻撃を仕掛けてくるところが特徴だよ。

ICTを知りたい

なるほど。じゃあ、例えばどんな攻撃があるんですか?

ICT研究家

例えば、特定の職員になりすましたメールを送って、重要な情報を盗み出すなんてこともあるよ。普通の攻撃より巧妙で、見破るのが難しいんだ。

APT攻撃とは。

情報通信技術に関連する言葉である「APT攻撃」について説明します。「APT」は「Advanced Persistent Threat」の略で、日本語では「高度で、執拗な脅威」という意味です。これは、インターネットを使った攻撃の中でも、特定の相手を狙い、しつこく攻撃を続ける手法のことを指します。特に、攻撃する相手への狙いが非常に明確であることが特徴です。例えば、特定の人だけを狙って、偽のメールを送りつける「フィッシングメール」という攻撃方法があります。フィッシングメールは、ある共通点を持ったたくさんの人を相手にしますが、APT攻撃は、さらにその中から特定の人物や組織を狙って、特別な攻撃を仕掛けてくる点が異なります。

APT攻撃の概要

– APT攻撃の概要APT攻撃とは、「Advanced Persistent Threat(高度な継続的脅威)」の略称で、従来のサイバー攻撃とは一線を画す、より巧妙かつ執拗な攻撃手法です。APT攻撃の特徴は、高度な技術力と入念な計画性にあります。まるで熟練の職人が緻密な計画のもとに作品を作り上げるように、攻撃者は対象を綿密に調査し、時間をかけて攻撃計画を練り上げます。一般的なサイバー攻撃が網を打つように不特定多数を狙うのに対し、APT攻撃は狙いを定めた獲物に狙いを絞ります。標的となるのは、企業の機密情報や、政府機関の重要文書、あるいは個人の金融情報など、機密性が高く価値のある情報です。攻撃者は、まるで忍び寄る影のように、人知れずシステムに侵入し、情報を盗み出すための足場を築きます。そして、APT攻撃の恐ろしさは、その持続性にあります。一度システムに侵入すると、攻撃者は長期間にわたり潜伏し、機密情報を盗み続けたり、システムに破壊工作を仕掛けたりします。標的となった組織は、気づかないうちに重要な情報を失い続け、その損害は計り知れません。APT攻撃は、企業の経済活動や国家の安全保障を揺るがす深刻な脅威であり、その対策は急務となっています。

| 項目 | 内容 |

|---|---|

| 定義 | 高度な技術と計画性を持つ、執拗なサイバー攻撃 |

| 特徴 | – 標的を絞った攻撃 – 長期にわたる潜伏と情報窃取 – システム破壊工作 |

| 標的 | – 企業の機密情報 – 政府機関の重要文書 – 個人の金融情報など |

| 脅威 | – 企業の経済活動の停滞 – 国家の安全保障の危機 |

| 対策 | 緊急の対策が必要 |

APT攻撃の特徴

– APT攻撃の特徴

APT攻撃は、その名の通り高度な技術と執拗なまでの攻撃の継続が特徴です。標的に定めた組織の機密情報を入手するため、高度な知識と技術を持った攻撃者が、綿密な計画に基づいて、多段階で攻撃を仕掛けてきます。

APT攻撃は、まず標的となる組織のシステムへの侵入を試みます。その際に用いられるのが、ゼロデイ攻撃と呼ばれる、ソフトウェアの脆弱性を突いた攻撃や、ソーシャルエンジニアリングの手法を駆使した、巧妙な罠です。例えば、標的の組織の従業員になりすましたメールを送りつけ、添付ファイルを開かせることでウイルスに感染させたり、偽のウェブサイトに誘導して、IDやパスワードなどの重要な情報を入力させたりします。

APT攻撃の恐ろしさは、一度侵入に成功すると、長期間にわたりシステム内に潜伏し続ける点にあります。攻撃者は、発見を免れながら、機密情報の探索や、システムのより深部への侵入経路の確保などを行います。そして、目的を達成するまで、あるいは発見されるまで、執拗に攻撃を繰り返します。このような特徴から、APT攻撃は、発見と対策が非常に困難なサイバー攻撃として、多くの組織にとって大きな脅威となっています。

| 段階 | 特徴 | 例 |

|---|---|---|

| 侵入 | ゼロデイ攻撃 | ソフトウェアの脆弱性を突いた攻撃 |

| ソーシャルエンジニアリング |

|

|

| 潜伏 | 長期間にわたりシステム内に潜伏し、機密情報の探索や、システムのより深部への侵入経路の確保などを行う | |

| 攻撃の継続 | 目的を達成するまで、あるいは発見されるまで、執拗に攻撃を繰り返す | |

標的型攻撃との違い

– 標的型攻撃との違い標的型攻撃とAPT攻撃は、どちらも特定の組織や企業を狙う攻撃ですが、その性質には大きな違いがあります。標的型攻撃は、期間も手法も限定的であることが多いです。特定の情報を盗み出す、システムを一時的に麻痺させるなど、目的を達成すると攻撃は終了します。まるで、狙った獲物だけを狙う、一発勝負の強盗のようなものです。一方、APT攻撃は、長期にわたって執拗に攻撃を仕掛ける点が大きく異なります。標的のシステムに侵入することに成功すると、攻撃者はその場に留まり、機密情報を探し続けたり、システムを掌握しようと試みたりします。まるで、家に侵入した泥棒が、住人の生活を監視しながら、貴重品を探し続けるようなものです。標的のシステムに侵入した後も、攻撃者は目的を達成するまで、あるいは発見されるまで、活動を継続します。この持続的な脅威こそが、APT攻撃の最大の特徴と言えるでしょう。

| 項目 | 標的型攻撃 | APT攻撃 |

|---|---|---|

| 期間 | 限定的 | 長期にわたる |

| 手法 | 限定的 | 多岐にわたる |

| 目的 | 特定の情報窃取、システムの一時的な麻痺など | 機密情報の探索、システムの掌握など |

| 特徴 | 一過性の攻撃 | 持続的な脅威 |

| 例え | 狙った獲物だけを狙う、一発勝負の強盗 | 家に侵入した泥棒が、住人の生活を監視しながら、貴重品を探し続ける |

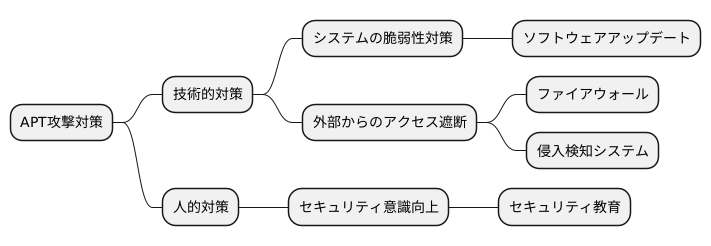

APT攻撃への対策

昨今、高度な技術と執拗な手法を駆使した、APT攻撃による被害が後を絶ちません。この脅威から組織の重要な情報資産を守るためには、従来型のセキュリティ対策に加え、多層的な防御体制を構築することが不可欠です。

まず、システムの脆弱性を突かれないようにすることが重要です。そのためには、常に最新のソフトウェアアップデートを適用し、システム全体を最新の状態に保つ必要があります。併せて、セキュリティソフトも最新版を導入し、常に最新のパターンファイルでウイルスやマルウェアの侵入を防ぎましょう。

外部からの不正アクセスを遮断することも重要です。そのためには、ファイアウォールを適切に設定し、組織内ネットワークへの不正な侵入を未然に防ぐ必要があります。また、侵入検知システムを導入することで、不審なアクセスをリアルタイムで検知し、迅速な対応を可能にします。

しかし、技術的な対策だけでは万全とは言えません。APT攻撃では、フィッシング詐欺やソーシャルエンジニアリングといった、人の心理的な隙を突いた攻撃も多用されます。そのため、従業員一人ひとりがセキュリティの重要性を認識し、不審なメールやウェブサイトに安易にアクセスしないよう、定期的なセキュリティ教育を実施し、意識向上を図る必要があります。

このように、多層的なセキュリティ対策を講じることで、APT攻撃のリスクを大幅に軽減することが可能になります。

まとめ

– まとめ昨今、高度な技術と執拗な攻撃手法を特徴とするAPT攻撃が、社会全体にとって大きな脅威となっています。APT攻撃は、従来型のサイバー攻撃と異なり、特定の企業や組織を狙って、長期間にわたって執拗に攻撃を仕掛けてきます。その目的は、機密情報や知的財産などの盗難、あるいはシステムの破壊や機能麻痺など、多岐にわたります。APT攻撃から身を守るためには、企業や組織は、その脅威を正しく理解し、多層的なセキュリティ対策を講じることが不可欠です。まず、ファイアウォールやウイルス対策ソフトなどの基本的なセキュリティ対策を徹底するとともに、侵入検知システム(IDS)やセキュリティ情報およびイベント管理(SIEM)などの導入により、不正なアクセスを早期に検知・遮断する仕組みを構築することが重要です。さらに、従業員に対するセキュリティ意識向上のための教育訓練も必要不可欠です。フィッシング詐欺や標的型攻撃メールなど、巧妙化する攻撃手法に対して、一人ひとりが適切な判断と行動をとれるよう、継続的な教育や訓練を通じて、セキュリティ意識を高めていく必要があります。APT攻撃は、もはや他人事ではありません。私たち一人ひとりが、セキュリティの重要性を認識し、自らの身を守るための行動を起こすことが、安全な社会を実現するために不可欠です。

| APT攻撃の特徴 | 対策 |

|---|---|

| 高度な技術と執拗な攻撃手法 特定の企業や組織を狙う 長期間にわたる攻撃 機密情報や知的財産の盗難、システムの破壊や機能麻痺などを目的とする |

基本的なセキュリティ対策(ファイアウォール、ウイルス対策ソフトなど) 侵入検知システム(IDS)、セキュリティ情報およびイベント管理(SIEM)などの導入 従業員に対するセキュリティ意識向上のための教育訓練 |